Защита от социальной инженерии: как избежать уловок и сохранить безопасность

Защита разработчиков ПО от атак социальной инженерии

Социальная инженерия — это искусство манипуляции людьми с целью получения доступа к конфиденциальной информации. Даже самые опытные разработчики могут стать мишенью таких атак. Узнайте о ключевых методах атак и эффективных способах защиты, чтобы обеспечить безопасность ваших данных и проектов.

О чем здесь говорится?

- Фишинг и Spear Phishing

- Атаки через социальные сети

- Безопасное использование разработческих инструментов

Фишинг и Spear Phishing

Фишинг

Фишинг — это одна из самых распространенных форм социальной инженерии, нацеленная на получение конфиденциальной информации, такой как логины и пароли, через ложные электронные письма или сообщения. Разработчики ПО часто становятся мишенью таких атак из-за их доступа к критически важным системам и данным.

Фишинговые сообщения могут выглядеть как запросы от коллег или официальных служб.

Посмотрите примеры ниже!

Фишинговые сообщения могут выглядеть как запросы от коллег или официальных служб.

Посмотрите примеры ниже!

Почему эти письма - фишинговые

Во-первых, они создают ощущение срочности или угрозы, чтобы побудить получателя действовать без должного обдумывания. Например, в первом письме говорится о необходимости срочного обновления пароля, иначе аккаунт будет заблокирован. Это создает давление и вынуждает получателя кликнуть на вредоносную ссылку.

Во-вторых, фишинговые письма часто выглядят так, будто они отправлены от доверенного источника, такого как коллега, служба безопасности или поставщик. Во втором примере письмо якобы от коллеги с просьбой скачать обновленные спецификации. Использование имени реального человека делает письмо более правдоподобным и увеличивает шансы на успех атаки.

В третьих, фишинговые письма содержат ссылки или вложения, которые ведут на поддельные сайты или содержат вредоносное ПО. В третьем примере содержится ссылка на якобы необходимое обновление инструмента разработки, что на самом деле может привести к загрузке вредоносного ПО.

Во-вторых, фишинговые письма часто выглядят так, будто они отправлены от доверенного источника, такого как коллега, служба безопасности или поставщик. Во втором примере письмо якобы от коллеги с просьбой скачать обновленные спецификации. Использование имени реального человека делает письмо более правдоподобным и увеличивает шансы на успех атаки.

В третьих, фишинговые письма содержат ссылки или вложения, которые ведут на поддельные сайты или содержат вредоносное ПО. В третьем примере содержится ссылка на якобы необходимое обновление инструмента разработки, что на самом деле может привести к загрузке вредоносного ПО.

Spear Phishing

Spear Phishing — это более целенаправленный вид фишинга, где атака адаптируется под конкретного человека или организацию. Такие сообщения могут содержать персонализированную информацию, что делает их более убедительными. Злоумышленники могут использовать данные из социальных сетей или профессиональных профилей, чтобы сделать своё письмо максимально достоверным.

Почему это письмо — Spear Phishing

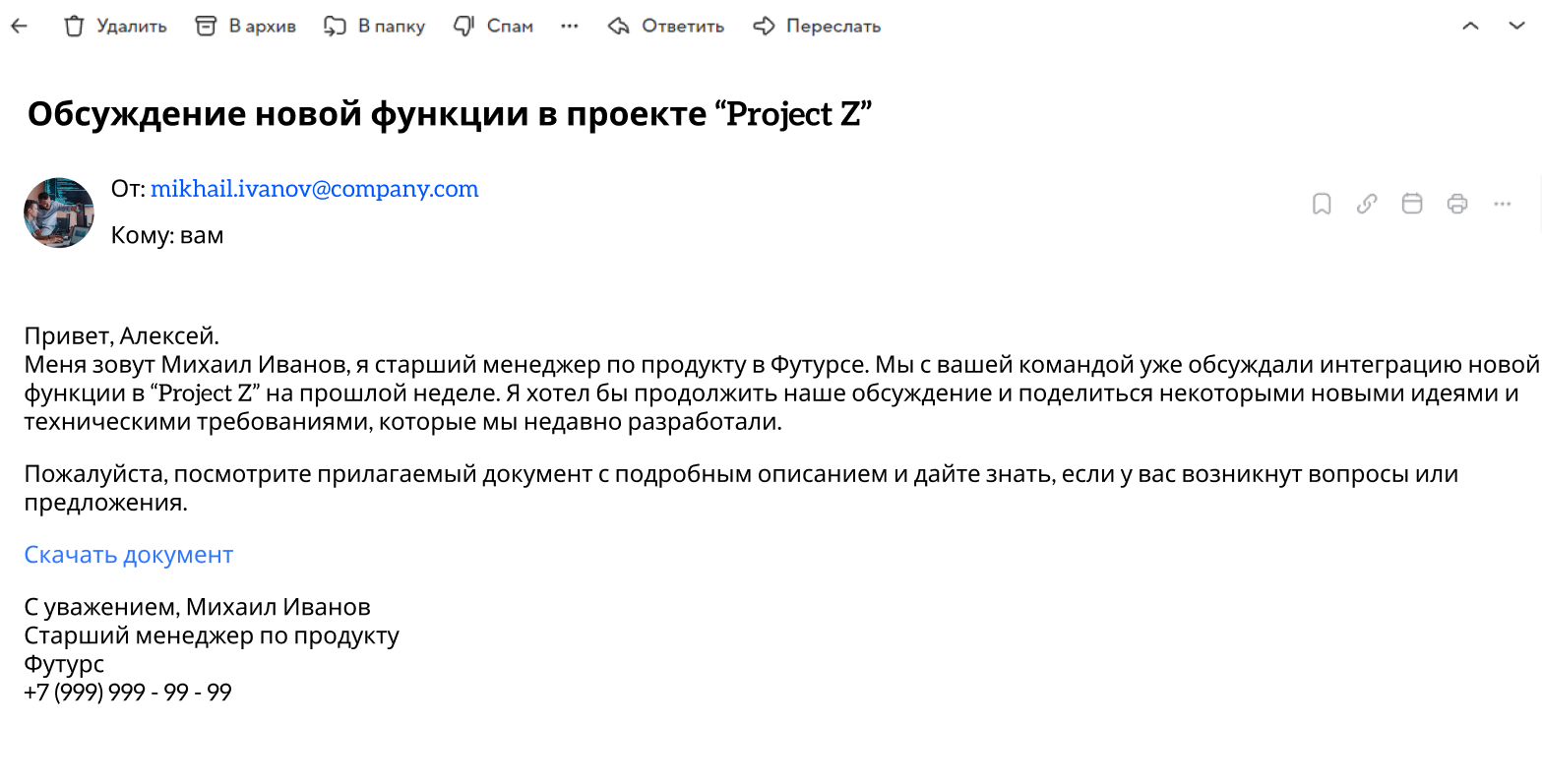

Этот пример письма является spear phishing атакой, так как оно персонализировано и таргетировано на конкретного человека — Алексея, который работает над проектом "Project Z". Ключевые признаками:

Этот пример письма является spear phishing атакой, так как оно персонализировано и таргетировано на конкретного человека — Алексея, который работает над проектом "Project Z". Ключевые признаками:

- Письмо адресовано конкретному человеку (Алексею) и упоминает текущий проект, над которым он работает ("Project Z"), что делает письмо более достоверным и снижает бдительность получателя.

- В письме упоминается реальное название компании (Футурс) и имя (Михаил Иванов), что создает иллюзию подлинности. Злоумышленники могут собрать эту информацию из открытых источников, таких как ВК или другие социальные сети.

- В письме содержится ссылка на документ, якобы содержащий важные технические требования. Это типичная тактика, используемая в spear phishing атаках, чтобы побудить жертву кликнуть на вредоносную ссылку.

- Указание телефонного номера и должности добавляет дополнительный слой правдоподобности и доверия к письму.

Что же делать Алексею?

Если Алексей получил письмо от Михаила Иванова, он должен:

- Проверить адрес отправителя на наличие небольших отличий.

- Связаться с Михаилом через официальные каналы (например, телефонный номер, указанный на официальном сайте компании).

- Навести курсор на ссылку и убедиться, что она ведет на официальный сайт Футурс.

- Уточнить у своих коллег, действительно ли они обсуждали данный проект с Михаилом.

Атаки через социальные сети

Социальные сети стали важной частью нашей повседневной жизни и работы, но они также представляют значительный риск с точки зрения социальной инженерии.

Злоумышленники могут использовать информацию, размещенную в социальных сетях, чтобы нацелиться на вас или вашу организацию. Они собирают данные о ваших привычках, связях, местах работы и отдыха, чтобы создать доверительные отношения и провести успешные атаки.

Злоумышленники могут использовать информацию, размещенную в социальных сетях, чтобы нацелиться на вас или вашу организацию. Они собирают данные о ваших привычках, связях, местах работы и отдыха, чтобы создать доверительные отношения и провести успешные атаки.